5376

5376

DDoS-атака на платежные процессы. Как интернет-магазину подготовиться заранее

Проактивность и тактика: советы по выбору платежного партнера и чек-лист действий в момент атаки от финтех-компании «Монета».

Сергей Смирнов, директор по развитию бизнеса компании «Монета» рассказывает, как обезопасить себя заранее, а если не получилось, то что делать в момент DDoS-атак. А также дают небольшой экскурс в само явление и подсказывают, как настроить систему мониторинга на своем сайте.

Что такое DDoS-атака

DDoS-атака это разновидность DoS-атак. Denial of Service — распределенная атака, приводящая к «отказу в обслуживании». Первая буква «D» означает, что в этом виде атак используются маломощные, но многочисленные ресурсы, способные отправлять запросы.

Задача атаки — заполонить каналы обработки запросов. Чтобы обычные платежи (или другие действия) реальных клиентов просто не могли пробиться. Это делается за счет распределенных ресурсов, когда обычные, на первый взгляд, запросы идут с множества разных IP, из-за чего не всегда легко понять, какой трафик «хороший», а какой «плохой». При этом для увеличения эффекта одновременно может использоваться несколько векторов атаки.

Почему за последний год атак стало больше

Изначально DDoS-атаки были коммерческими: конкуренты могут заказывать такие атаки, чтобы выбить интернет-магазин из равновесия в сезонные распродажи, или «плохиши» вымогали средства, демонстрируя возможности и угрожая, что могут сделать еще хуже, если не будет оплаты за «ненападение», или же велась охота за базами данных клиентов для использования в будущих продажах или мошеннических действиях.

Помимо перечисленных причин сейчас добавились идеологические, в некотором роде кибернетическая война: ряд атак идут из желания дестабилизировать в стране разные секторы бизнеса, один из них — финансы и все, что с ними связано.

Обезопасьте себя заранее: как верно выбрать партнера – поставщика платежных сервисов

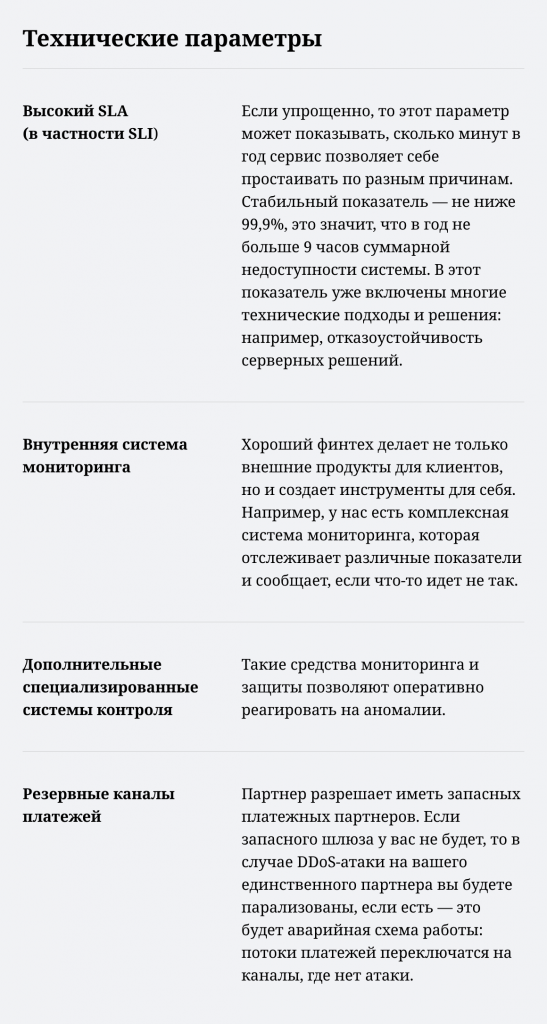

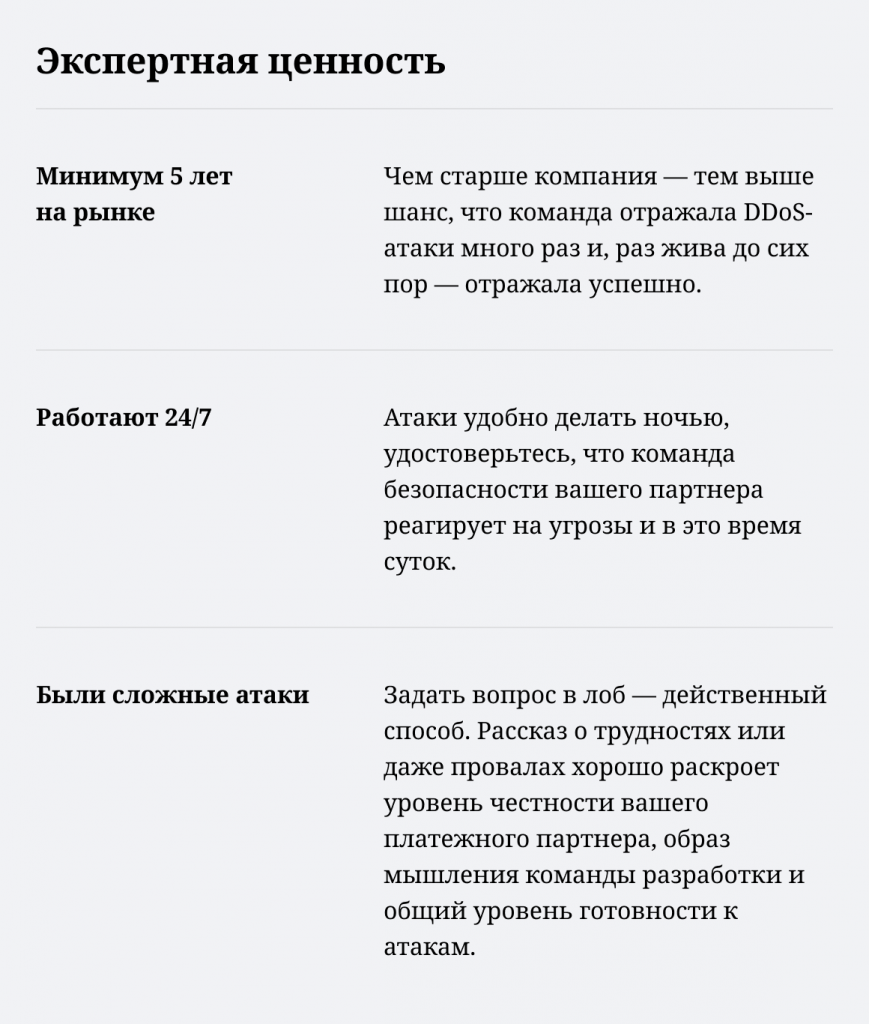

В настоящей публикации мы разбираем DDoS-атаку на платежные сервисы, поэтому чтобы обезопасить себя заранее — выберите того, в ком будете уверены, того, кто в случае ЧП сможет успешно справиться с проблемой. Собрали как не очевидные, так и крайне важные параметры:

Как заметить DDoS-атаку

Лучший вариант — если у вас и у ваших партнеров есть система мониторинга, которая оповещает автоматически. В худшем — вы узнаете об атаке, когда уже посыпались жалобы клиентов.

Настраиваем систему мониторинга

Стандартная — Яндекс.Метрика для отслеживания конверсии и маркетинговых активностей — может пригодиться и для оповещений о возможной атаке. Для этого надо сформулировать, какие именно показатели отражают некорректную массовую работу сервисов. И после — выбрать параметры изменений, при которых должно срабатывать оповещение: пороговые минимальные и максимальные значения. А также понять свои стандарты работы сайта и их изменения во времени, чтобы задать сильно отличающиеся значения.

Самый большой риск здесь — неверно настроить параметры, утонуть в сообщениях системы и словить эффект привычки «мы уже не верим оповещениям».

А можете поговорить со своей командой разработки и сделать внутренний продукт: он будет независим от внешних ресурсов, плюс будет журналирование поведения при помощи метрик, а значит показатели и прогнозы будут чище.

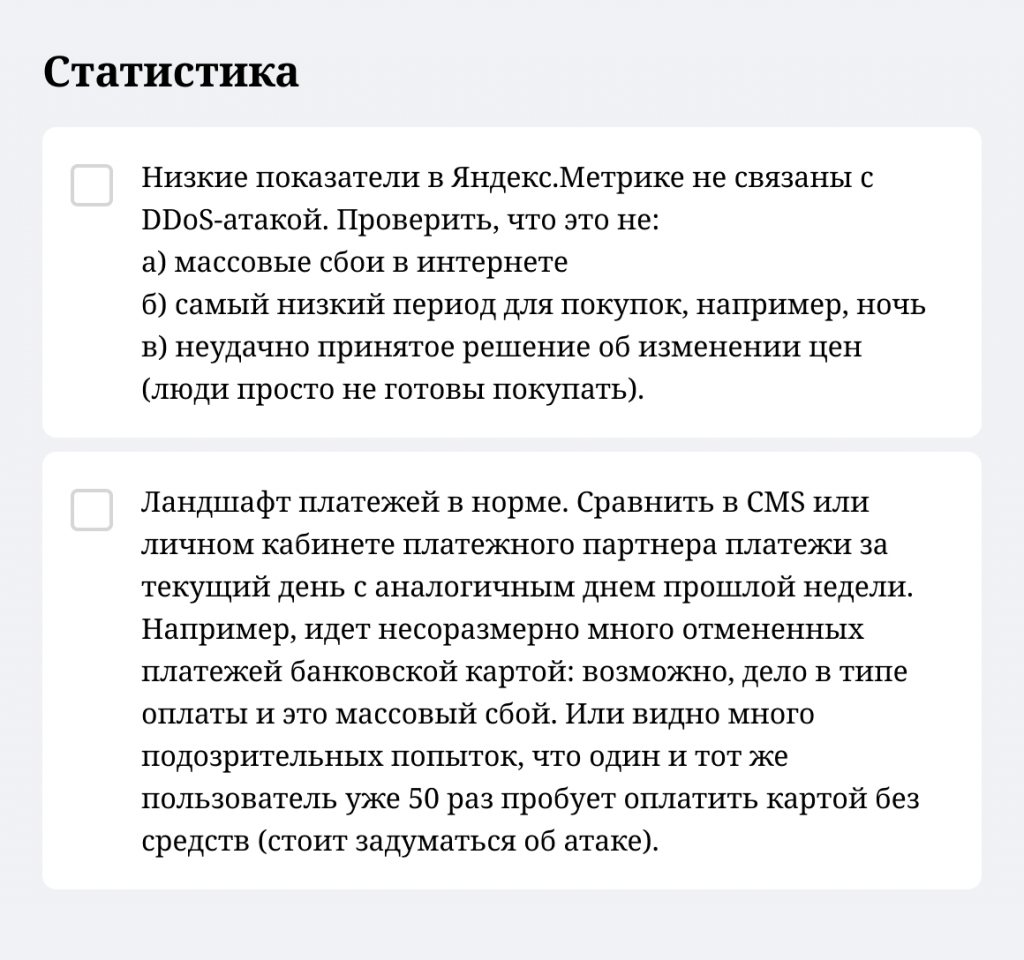

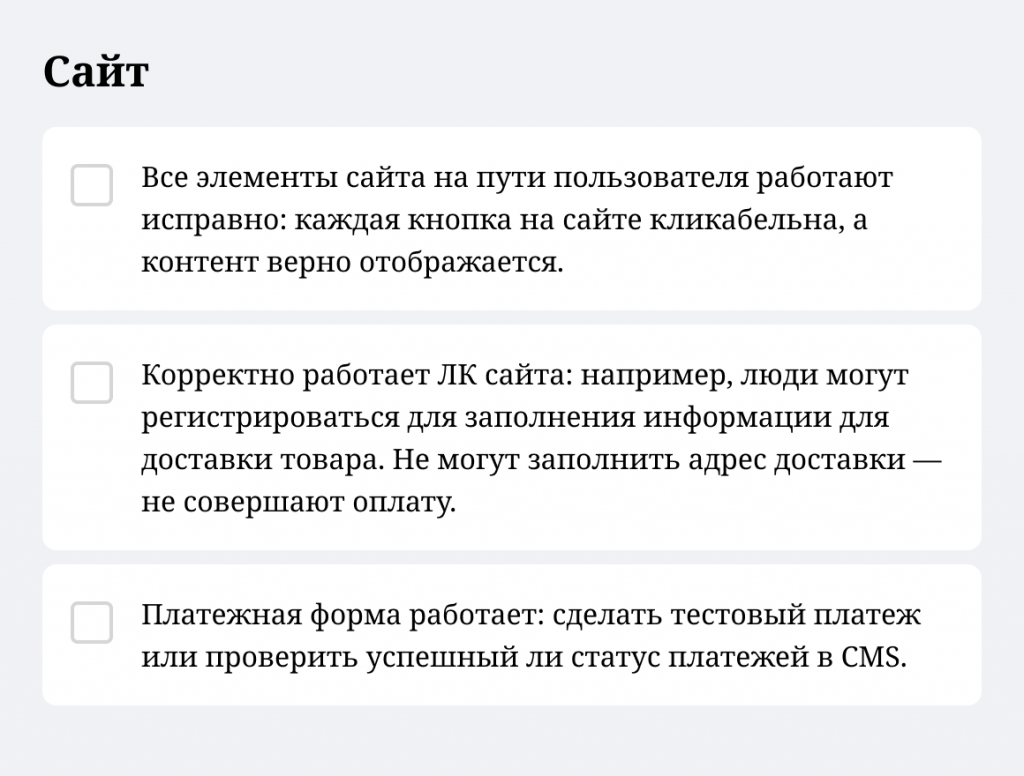

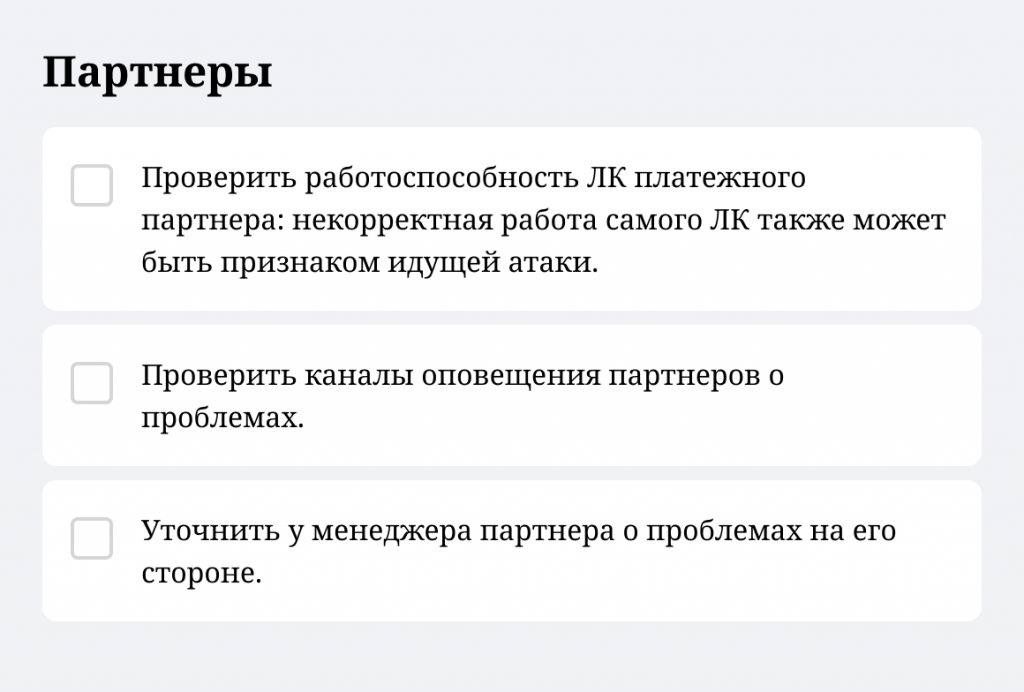

Исключить все причины, кроме атаки

Заранее составьте чек-лист проверки проблем по возможным внешним и внутренним причинам, возможно, с его помощью вы поймете, что это локальная проблема и атаки нет. Составили примерный список шагов. Конкретные пункты могут отличаться, так как зависят от внутренних процессов вашей компании:

Например, идет несоразмерно много отмененных платежей банковской картой: возможно, дело в типе оплаты и это массовый сбой. Или видно много подозрительных попыток, что один и тот же пользователь уже 50 раз пробует оплатить картой без средств (стоит задуматься об атаке).

Что делать в момент атаки

Сразу после того, как появилась уверенность, что началась атака, нужно открыть инструкцию, в которой все описано по шагам, чтобы эмоции не вмешивались в процесс.

- Включите резервный шлюз проведения платежей. Если у вас это было преднастроено, то в личном кабинете интернет-магазина можно просто поменять приоритет шлюзов (считайте, перейти на другого партнера). Если нет, но может понадобиться помощь разработчиков для его подключения, а еще время для регистрации на новом сервисе оплаты.

- Уделите все внимание пострадавшим клиентам

-

общие оповещения: разместить плашку с предупреждением, например, на странице с корзиной, что «в течение нескольких часов форма может работать некорректно, идет обновление сайта, ваши покупки сохранятся в корзине»;

-

освободить руки поддержке. Поставить автоответ о проблеме на входящие звонки. Чтобы до перегруженной поддержки дошли те, у кого действительно трудная ситуация;

-

написать скрипт ответа на текстовые и голосовые обращения для поддержки, а также составить для них FAQ. Там может быть информация о сроках устранения проблем и/или альтернативных вариантах оплаты;

-

дать пресс-релиз в медиа о причинах, предпринятых действиях и прогнозах устранения (этим прогнозом может быть срок перевода на запасной платежный шлюз). Этот совет больше подойдет тем, кто ориентирован преимущественно на B2C и с огромным количеством конечных пользователей (актуально для маркетплейсов);

-

подумать об удержании ощутимо пострадавших клиентов. Например, сделать автоначисление бонусной валюты с автоматическим сгоранием в течение месяца. Это и порадует, и простимулирует пользователей к покупке.

Вместо послесловия

Помните, что прогноза длительности атаки делать невозможно. Они могут длиться и десять минут, и несколько дней: насколько хватит ресурсов у атакующей стороны. Обычно партнер держит вас в курсе всех изменений, минимизирует сложности и информирует о завершении атаки в своих каналах оповещения. Часто для пользователей это проходит вообще незаметно. В любом случае рекомендуем держать голову холодной и сосредоточиться в этом время на главном — поддержке клиентов.